Library

技术发现在“远洋捕捞”案件中的应用

2025.04.27

作者: 中银律师事务所

“远洋捕捞”指“远洋捕捞”式执法,是“违规异地趋利性执法”的代名词,被特指为违法违规异地抓捕民营企业家,查封、冻结,甚至划转外地企业和个人的财产的行为。 此类行为严重侵害民营企业家合法权益、侵蚀民营企业发展信心,是对法治的破坏,也是对一地营商环境的污染。

党中央开展规范涉企执法专项行动决策部署,最高人民检察院决定自2025年3月起,在全国检察机关开展“违规异地执法和趋利性执法司法专项监督”。在12309中国检察网设立“涉企违规异地执法和趋利性执法司法专项监督专区”,目的是为畅通诉求表达渠道,依法平等保护各类经营主体合法权益。公安部于2025年3月为规范跨省涉企犯罪案件办理,明确相关案件管辖,保障公民和组织合法权益,有效防范和解决部分公安机关的逐利执法问题,发布相关规定,设立了追责制度。 本律师团队结合办理涉“远洋捕捞”案件的实践经验分析认为,律师在办理此类案件中要善于运用技术手段发现涉嫌捕捞,强拉管辖的证据,对于维护企业的合法权益的效果比较显著。那么律师如何在涉“远洋捕捞”案件材料中发现相关证据和线索呢?根据我们的办案经验来看,总结如下。

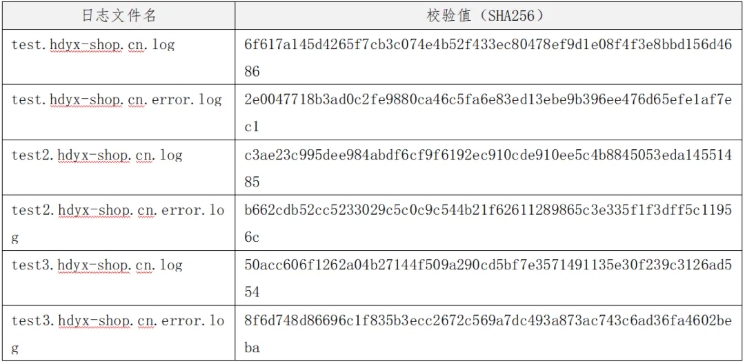

被远洋捕捞企业大多数是互联网企业,捕捞地区执法机关,对计算机和网络不是十分熟悉,所以其中配侦公司就成了不可缺少的角色,如何发现配侦公司,律师可以从如下环节发现远洋捕捞证据: 例如通过日志分析黑客攻击行为,通过发现木马软件以及对远程勘验录屏录像分析,在数据库中查找非正常电子数据。作者团队曾办理的一起传销案件中通过分析发现黑客攻击痕迹最终确定配侦公司在刑事立案前,违法侵入嫌疑人系统,我们拿到侦查机关提供的电子数据后,进行了如下审查: 1、涉案服务器日志分析 在电子数据“m-bp1gz8ckhhzy18vczl65_system.raw”(SHA256: 5608130ac8de9ba9343d8fe47556f7a4dda919ac399078bd2e182c57b398f889)中发现如下日志文件:

在日志“test.hdyx-shop.cn.log”中查询到大量被黑客攻击的日志,其中最可疑的一次成功攻击发起时间为“15/Jun/2022:15:04:14”,攻击目标为测试服务器“test.hdyx-shop.cn”,攻击次数共计1808次,攻击IP为“36.24.236.189”,IP所在地通过“http://www.ip138.com”查询为“中国 浙江省 杭州市 西湖区”,部分日志如下(404代表黑客攻击):

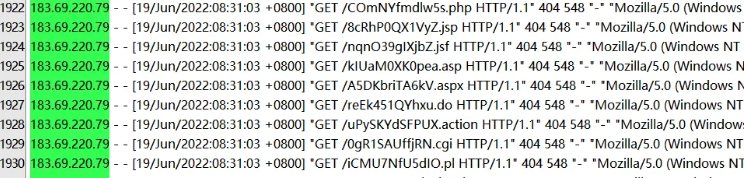

其后攻击IP转为“183.69.220.79”,IP所在地通过“http://www.ip138.com”查询为“中国 重庆市 渝北区”,攻击次数共计36097次,部分日志如下:

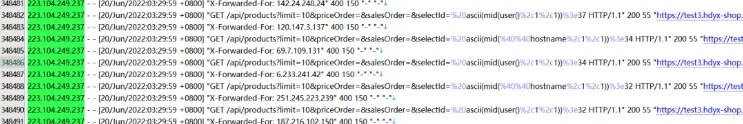

最后在日志“test.hdyx-shop.cn.log”中发现在“20/Jun/2022:03:08:46”攻击成功,攻击IP为“223.104.249.237”,IP所在地通过“http://www.ip138.com”查询为“中国 重庆市”,攻击成功目标为当事人团队的测试服务器“test3.hdyx-shop.cn”成功攻击漏洞为“SQL INJECTION”,攻击次数为348491,部分攻击成功日志如下:

需要确认以上攻击行为攻击成功后,对服务器做的操作。

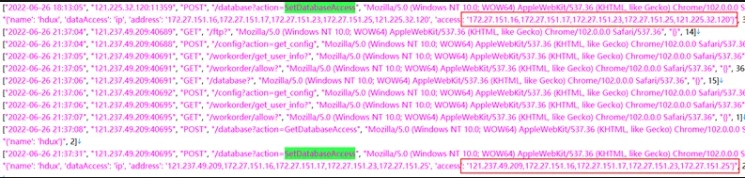

2、宝塔软件日志分析 在检材“m-bp1dqauxlidf8bx5snqs_data_xvdb.raw”中的宝塔日志中发现,在“2022-06-26 18:13:05”添加了数据库访问白名单IP“121.225.32.120”,同时在“2022-06-26 21:37:31”删除了白名单IP“121.225.32.120”,同时添加了白名单IP“121.237.49.209”,需要确认操作人身份及对数据库的操作,操作日志如下:

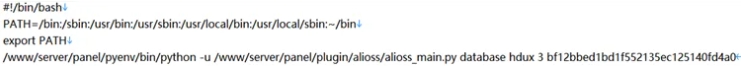

3、在数据库服务器中发现自动备份数据库操作 在数据库服务器检材“m-bp1dqauxlidf8bx5snqs_data_xvdb.raw”中发现计划任务备份脚本,如下:

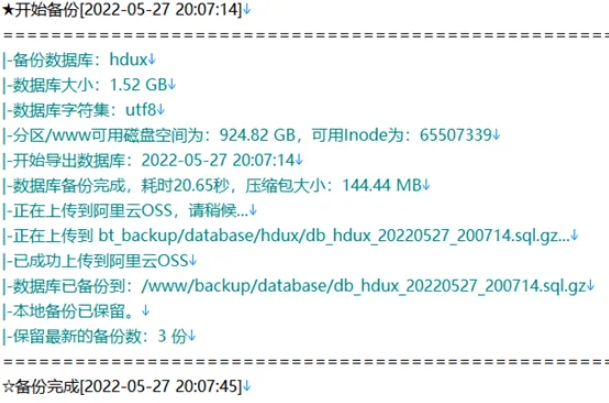

自动备份日志“bf12bbed1bd1f552135ec125140fd4a0.log”(SHA256: af5e394e08ae4a5a15beb29bdf07f86533619a8c278d32b158220f0d948ad36b)显示第一次备份成功为“备份完成[2022-05-27 20:07:45]”

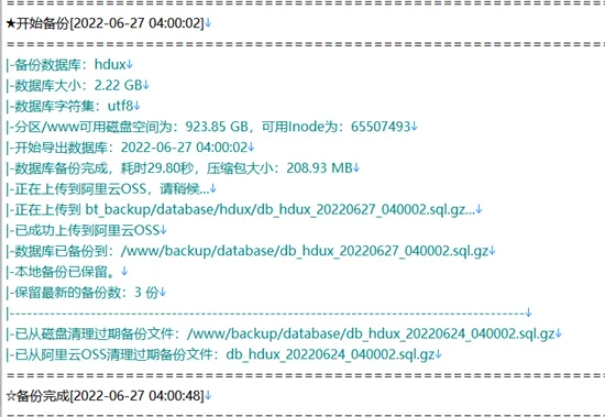

自动备份日志显示最后一次备份成功为“备份完成[2022-06-27 04:00:48]”,如下:

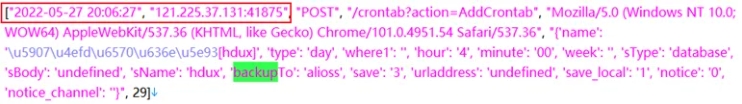

备份过程为每天凌晨4点钟进行备份,保留最近3天备份。 在宝塔日志中也发现在“2022-05-27 20:06:27”添加数据库备份计划的操作,操作IP地址为“121.225.37.131”,如下图:

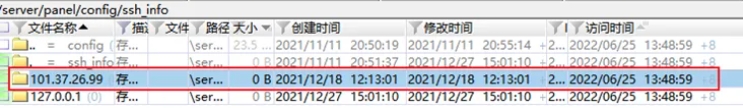

4、数据库服务器曾在2022年6月25日被登录过 在数据库服务器中,发现备份日志中存在被SSH远程登录的记录,登录时间为“2022/06/25 13:48:59”,登录IP为“101.37.26.99”,IP归属地通过“http://www.ip138.com”查询为“中国浙江省杭州市”,归属为“阿里云”,记录如下:

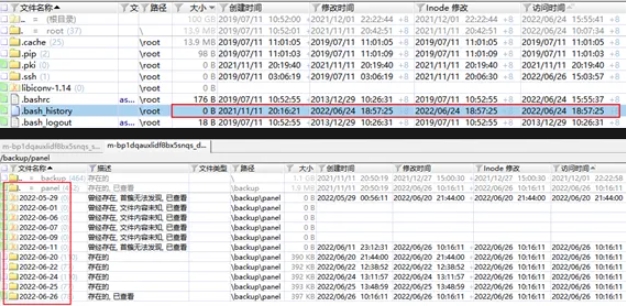

5、对检材内数据是否有异常或增删清除情况进行审查 (1)服务器存在清除关键操作痕迹情况 在数据库服务器中发现记录系统操作命令文件“.bash_history”曾在“2022/06/24 18:57:25”被清除过,此操作比较可疑,如下:

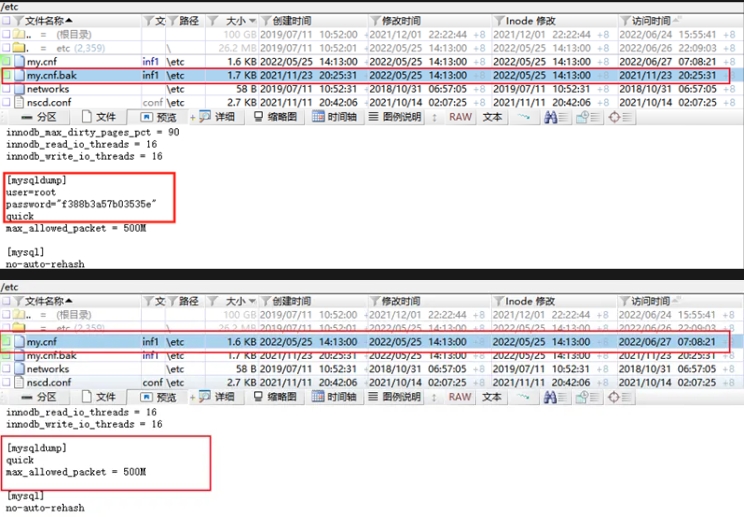

(2)MySQL数据库配置文件修改情况 数据库服务器,MySQL数据库配置文件在“2022/05/25 14:13:00”被修改过,删除了mysqldump备份数据库的root密码,如下图:

综合以上分析,检材的日志中发现四个攻击者IP,分别为36.24.236.189(IP所在地为浙江省 杭州市 西湖区)、183.69.220.79(IP所在地为重庆市 渝北区)、223.104.249.237(IP所在地为重庆市)、“101.37.26.99”,IP归属地为“中国浙江省杭州市”,在Web日志中存在大量被黑客攻击的日志,同时在“2022年6月15日”至“2022年6月20日”存在攻击成功的记录。数据库服务器中发现自动备份数据库操作。数据库服务器曾在2022年6月25日被登录过,登录IP为“101.37.26.99”。在数据库服务器中发现记录系统操作命令文件“.bash_history”曾在“2022/06/24 18:57:25”被清除过。MySQL数据库配置文件2022年6月25日被修改。而且很多操作时间都是在深夜和凌晨,不符合侦查机关的工作习惯。通过上述情况,应该是配侦公司在刑事立案前,非法侵入嫌疑人的计算机系统,进行查看相关数据,确定有相关涉嫌传销数据后,向侦查机关反馈。 经过查看报案人信息,发现报案人可能是职业报案人,而且报案人是侦查机关立案前几天才开始参与网上活动,而且金额特别小。通过以上线索,可以确定本案是涉及远洋捕捞的异地执法。 律师在发现办案机关是否具有管辖权,可以通过技术手段审查IP地址、MAC号来确定管辖,避免通过数据造假争夺管辖的情况发生。此外,对侦查机关提取数据后产生的电子数据要格外关注。侦查机关提取电子数据时,要制作提取笔录,录像,对电子数据计算哈希值,此时证据已经固定,如果在提取笔录后出现的电子数据,有伪造的虚假证据,如电子数据的哈希值发生变化,那电子数据可能被污染,另外在电子设备被侦查机关扣押后,关机期间产生的电子数据,也可能涉及伪造证据情况。

上一篇: 已经是第一篇了

下一篇: 已经是最后一篇了

推荐文章

相关律师

张晓君

zhangxiaojun@zhongyinlawyer.com

-总所管委会委员

-高级合伙人